ما را در شبکههای اجتماعی دنبال کنید:

بررسی چند پروتکل کانال امن برای شبکه بیسیم اویونیک در داخل هواپیما

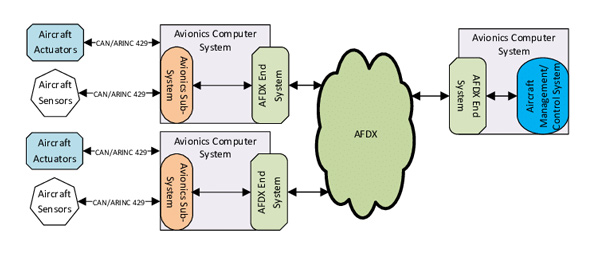

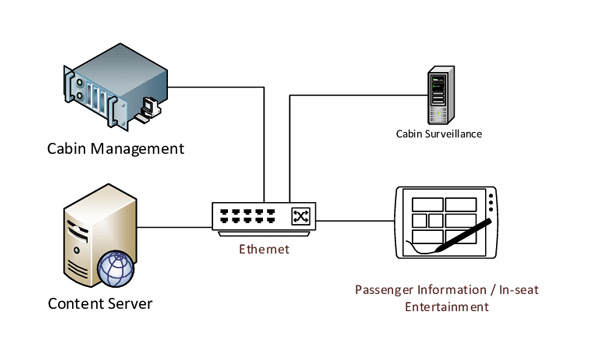

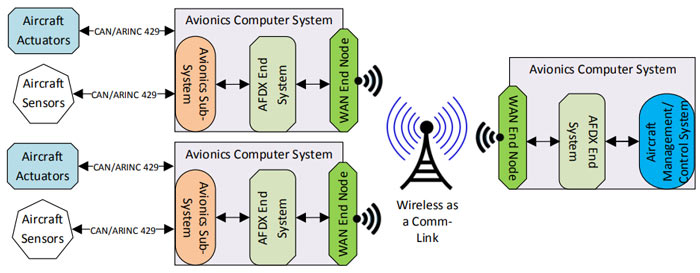

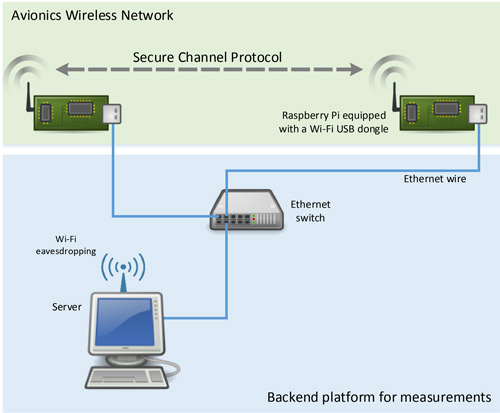

در هواپیماهای امروزی، شبکههای داده هواپیما شبکههای ADN باید برای تعدادی از زیرسیستمها با عملکرد بحرانی و غیربحرانی طراحی شوند. اما ساخت یک شبکه که به طور موثر این دو عملکرد را مدیریت کند و در عین حال هنوز یک شبکه کاملا قطعی با پهنای باند و کیفیت سرویس (QoS) تضمین شده ارائه دهد، بسیار چالش برانگیز است. این ADNها اساسا شبکههای سیمی هستند که چند دستگاه را با استفاده از اتصالات فیزیکی متصل میکنند. نمونههایی از این شبکهها عبارتند از: ARINC 825، ARINC 664/AFDX و اترنت استاندارد. سیمکشی کابلها در اینگونه شبکهها نیاز به زمان زیادی برای طراحی در پیکربندی هواپیما دارد. چالشهای دیگری همچون انعطافپذیری کمتر در انطباق، عدم تحمل سیمهای فرسوده و مشکلات اضافه وزن هواپیما نیز وجود دارد. علاوه بر این افزونگی شبکه بر اساس مسیرهای متفاوت است. در واقع این افزونگی در یک پروتکل و سختافزار مشابه، اما مسیر غیر مشابه ایجاد شده است. این در حالی است که استفاده از یک رویکرد متفاوت ارتباطی به عنوان افزونگی میتواند انتخاب بهتری باشد. برای عملکردهای غیر بحرانی یک هواپیما، یک اتصال سیمی بین دو نقطه ارتباطی میتواند با یک رسانه ارتباطی بیسیم جایگزین شود. چنین شبکهای تحت عنوان شبکه بیسیم اویونیک[2] (AWN) شناخته میشود. البته برای ارتباطات بیسیم در AWN، استراق سمع و تغییر در دادهها نسبتا بیشتر از شبکه ADN است. به همین دلیل تمام ارتباطات بین گرههای بیسیم (تجهیزات اویونیک) در شبکه AWN باید رمزگذاری شوند. برای دستیابی به چنین ارتباط امنی (از طریق رمزگذاری)، گرههای AWN باید کانالهای امن را با اجرای یک پروتکل کانال امن بین یکدیگر ایجاد کنند. در این گزارش تمرکز اصلی ما روی تحلیل عملکرد و امنیت پروتکلهای کانال امن مختلف برای AWN است. البته باید یادآور شد در حال حاضر استفاده از چنین شبکههایی تنها برای دادهها و برنامههای کاربردی غیر بحرانی پیشنهاد میشود. ارتباطات در یک هواپیمای مدرن شامل چند شبکه داده از جمله شبکه کنترل پرواز و شبکه تجهیزات سرگرمی مسافر (شکلهای زیر) است که از چند زیرسیستم متصل به هم از طریق فناوری سیمکشی به وجود میآید. نوع و ماهیت پیکربندی شبکه وابسته به سناریو توسعه و اهداف آن دارد. در شبکه کنترل پرواز تهسیستمها (مانند حسگرها و عملگرها) معمولا از طریق لینکهای ارتباطی رایج و استاندارد همچون ARINC 429، ARINC 825 و CAN به شبکه اصلی (AFDX) متصل میشوند. هر یک از این ارتباطات حداقل نیازمند یک جفت سیم خواهد بود. در شبکه تجهیزات سرگرمی مسافر، به دلیل عدم بحرانی بودن سرویسها، ارتباطات معمولا از طریق اترنت استاندارد ایجاد میشود. شبکه داده کنترل پرواز با اتصال AFDX معماری کلی شبکه داده کابین مسافران در توپولوژی و فناوری ارتباطات به کار رفته داخل شبکههای هواپیما، یک عنصر مشترک باقیمیماند و آن سیمکشی فیزیکی است که دو یا چند زیرسیستم اویونیکی را به هم متصل میکند. سیمکشی هواپیما میتواند هزینههایی از جمله طراحی سیمکشی، ساخت کابل و بهرهبرداری و نگهداری داشته باشد که منجر به افزایش وزن اضافی هواپیما میشود. علاوه بر این برای ارائه افزونگی دوگانه، این سیمها باید به دو دستگاه از طریق دو مسیر مجزای فیزیکی در هواپیما متصل شوند. بنابراین سیمها و اتصالدهندههای مربوطه 2 تا 5 درصد از وزن هواپیما را شامل میشوند. از اینرو طراحی مسیر سیمکشی به شدت وابسته به محل قرارگیری تجهیزات و نحوه ارتباط سیمها است تا بتواند چالشهای مربوط به مسیریابی مجزا که برای افزونگی سیمکشی به وجود میآید را برآورده کند. همانطور که سیمکشی هواپیما یک فعالیت زمانبر و به شدت سخت است، ارتقاء یا نصب مسیرهای سیمکشی جدید یا زیرسیستمهای اویونیک میتوانند بسیار هزینهبر باشند. بنابراین تبدیل مسیرهای سیمکشی به ارتباطات بیسیم مقرون به صرفه است. تقریبا 30 درصد از سیمها در اتصالات یک هواپیما کاندید مناسبی برای جایگزینی با اتصالات بیسیم هستند. راهحلهای بیسیم تا زمانیکه امنیت، ایمنی و سطوح بالایی از اعتماد بتواند حفظ شود، چشماندازی معقول خواهند داشت. شبکه بیسیم اویونیک (AWN) شبکهای داخل هواپیماست که بخشهای مختلف را با استفاده از فناوری بیسیم به جای سیمکشی فیزیکی به هم متصل میکند. بر اساس این تعریف AWNها در چهار معماری توسعه طبقهبندی میشوند. نمایش کلی از شبکه بیسیم به عنوان لینک مشترک با در نظر گرفتن چهار مدل توسعه توصیف شده در بالا برای یک فناوری بیسیم به عنوان بخشی از شبکههای هواپیما، یک مورد مشترک وجود دارد: همهی این گزینهها بر دادههای منتقل شده از طریق هوا تکیه دارند. این موضوع استراق سمع و تغییر بخشهایی از اطلاعات منتقل شده توسط نیروهای دشمن را آسانتر میکند. برای جلوگیری از چنین مواردی ساختارهای رمزگذاری قوی برای ایجاد یک کانال امن به کار گرفته میشوند. یک کانال ارتباطی امن با یک کلید که تنها توسط اعضای شبکه شناخته شده است، رمزگذاری میشود. از دید یک مهاجم (حمله کننده) پیامهای رمزگذاری شده همچنان قابل مشاهده است اما این پیامها نباید هیچ دانشی در رابطه با محتوای ارتباطات بدهد. با توجه به اصلاح پیامها، مهاجم میتواند آنها را تغییر دهد اما نتایج (رمزگشایی از پیام منتقل شده) در کنترل او نیست به این دلیل که او کلید استفاده شده برای رمزگذاری پیام را نمیداند. در این صورت اگر یک مکانیزم یکپارچه قوی برای امنیت کانال استفاده شود، هرگونه تغییر در دادهها قابل تشخیص است. داشتن کانالهای امن برای ارتباطات AWN ضروری است. برای رسیدن به این هدف AWN باید پروتکل کانال امن و کلیدهای رمزگذاری مربوط به آن را ایجاد کند. این کانال امن باید بدون در نظر گرفتن نوع AWN انتخاب شده، تنظیم شود. در این بخش سه سناریو که برای برقراری کانال امن در AWN استفاده میشود، تعریف خواهد شد. ارتباطات بیسیم میتوانند در حالت نقطه دسترسی (AP) یا شبکههای بیسیم موردی (ad-hoc) باشند. در این مطلب ما به نحوه اجرای این دو حالت وارد نمیشویم، اما ماهیتهای اشتراک گذاری کلید، معماریهای پشتیبانی شونده و مسائل این چنینی در هر یک از این رویکردها متفاوت است. در این قسمت به عنوان نمونه عملکرد هفت پروتکل مختلف برای ایجاد کانالهای امن در یک بستر تست AWN روی یک comm-Link بیسیم بررسی میشود (شکل زیر). هر یک از این پروتکلها را میتوان در دستهبندی سناریوهای کانال امن که در بخش قبل توضیح داده شد، قرار داد. بستر تست شبکه AWN برای کانالهای امن مبتنی بر کلیدهای به اشتراک گذاشته شده پروتکلهای محرمانگی معادل سیمی[8] (WEP)، دسترسی وای- فای محافظت شده با کلید به اشتراک گذاشته شده (WPA-PSK) و IPSec انتخاب میشوند. هنگام استفاده از WEP هر گره دارای یک کلید به اشتراک گذاشته شده ثابت است و برای رمزگذاری فریمهای داده از الگوریتم RC4 استفاده میکند. با WPA-PSK، هر گره دارای یک کلید اصلی از قبل به اشتراک گذاشته شده است که برای ساخت کلیدهای session در طول مرحله اعتبارسنجی استفاده میشود. در مقایسه با دو پروتکل کانال امن قبلی، رمزگذاری IPSec در سطح لایه 3 (یعنی شبکه) به جای لایه 2 (لینک داده) انجام میشود. برای کانالهای امن مبتنی بر TKDF، دو پروتکل ad-hoc توسعه پیدا کرده است. در پروتکل اول مراحل توزیع کلید و تایید هویت بر اساس کلیدهای متقارن (یکسان) انجام میشود. در حالیکه پروتکل دوم از کلیدهای نامتقارن برای این دو مرحله استفاده میکند. در یک TKDF مبتنی بر کلید متقارن، هر گره یک کلید متقارن را با سرور توزیع کلید قابل اعتماد به اشتراک میگذارد. سرور از آن برای ارسال کلیدهای session رمزگذاری شده به هر گره ارتباطی استفاده میکند. سپس هر گره کلید متقارن آن را رمزگشایی میکند تا از کلید به دست آمده برای نهایی کردن ایجاد کانال امن خود استفاده کند. این در حالی است که در یک TKDF مبتنی بر کلید نامتقارن، هر گره کلیدهای session دریافتی از سرور را با یک کلید خصوصی مختص به خود رمزگشایی میکند. پروتکلهای SSH و SSL نیز برای سناریوی اشتراکگذاری کلید روی درخواست انتخاب شدهاند. برای اینکه یک پروتکل بتواند از چارچوب AWN پشتیبانی کند، حداقل باید شرایط امنیتی و عملکردی ذکر شده در زیر را داشته باشد: الزامات ذکر شده در بالا برای مقایسه پروتکلهای انتخاب شده در جدول زیر لیست شده است. در این جدول علامت * به این معنی است که پروتکل قابلیت مربوطه را برآورده میکند. علامت (*) به معنی برآوردهسازی قابلیت تحت شرایط خاص است. در صورتی که پروتکل قابلیتی را پشتیبانی نکند از علامت × استفاده شده است. در نهایت علامت *- به این معنی است که پروتکل به طور ضمنی نیازمندیهای آن قابلیت را دارد، اما نه به دلیل پیامهای پروتکل، بلکه به دلیل روابط قبلی بین سیستمهای ارتباطی. مقایسه پروتکلهای کانال امن بر اساس معیارهای اعلام شده در این مطلب در این مطلب به ماهیت و قابلیت شبکههای بیسیم اویونیک پرداختیم. اشاره شد که در مقایسه با ارتباطات سیمی، در شبکههای بیسیم امکان شنود یا تغییر اطلاعات توسط سیستمهای مخرب خارجی بیشتر وجود دارد. برای جلوگیری از این اتفاق میتوان از فناوری کانالهای امن بیسیم استفاده کرد. پروتکلهای مختلفی برای ایجاد چنین کانال امنی ایجاد شده است که در این مطلب برخی از آنها معرفی شد. شکی نیست که زمان استفاده از این فناوری در هواپیماهای تجاری زود است و هنوز چالشهای زیادی برای بلوغ آن وجود دارد. اما تحقیق و بررسی راهکارهای مناسب برای رفع ایرادات آن، میتواند زمینه را برای ورود این فناوری در بخشهای غیر بحرانی هواپیماها فراهم آورد. نتایج آورده شده در جدول 1 میتواند در طراحی یک شبکه اویونیک ساده و مبتنی بر ارتباطات بیسیم کمک زیادی کند. در نهایت انتخاب هر یک از این پروتکلها وابسته به شرایط شبکه و نیازمندیهای آن است. [1] Aircraft Data Networks [2] Avionics Wireless Network [3] Wireless Sensor Networks [4] Dissimilar Redundancy Network [5] Pre-Shared Keys [6] Trusted Key Distribution Frameworks [7] Key Sharing On Demand [8] Wired Equivalent Privacyمعماری کلی شبکههای ADN

فواید شبکههای بیسیم

شبکه بیسیم اویونیک

سناریوهای توسعه کانال امن

ایجاد ارتباطات امن بیسیم

معیارهای مقایسه

جمعبندی